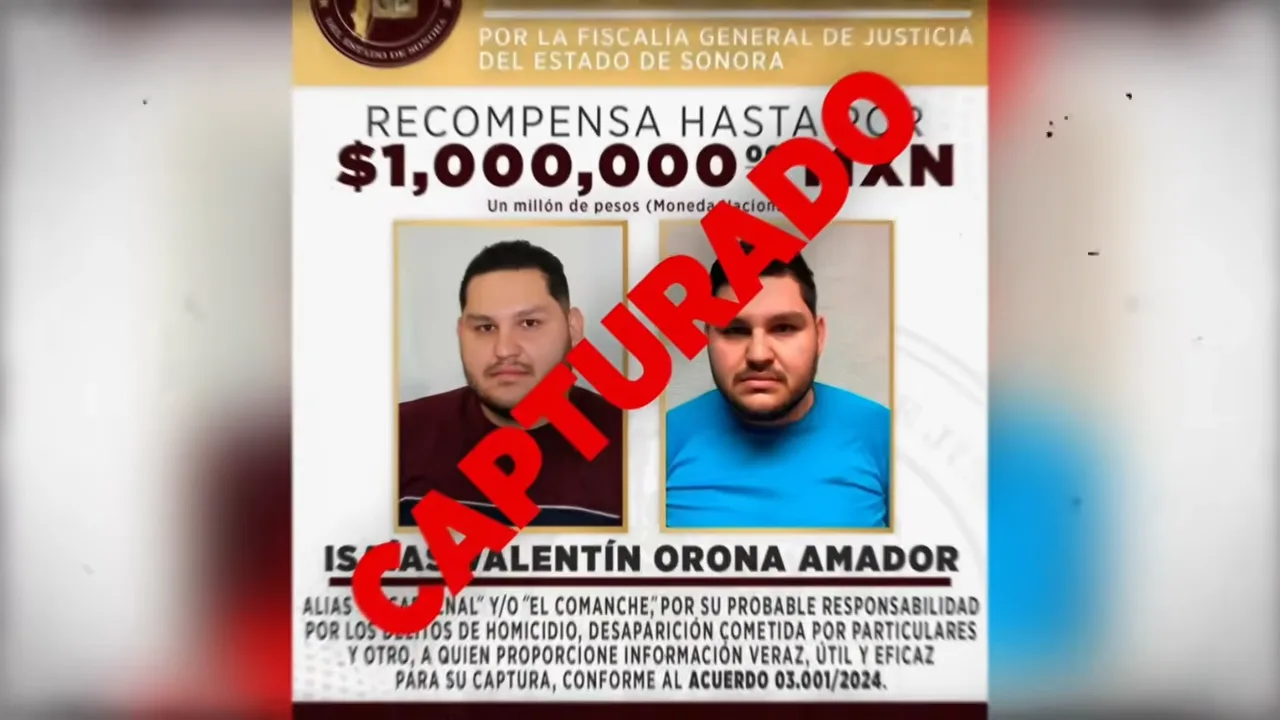

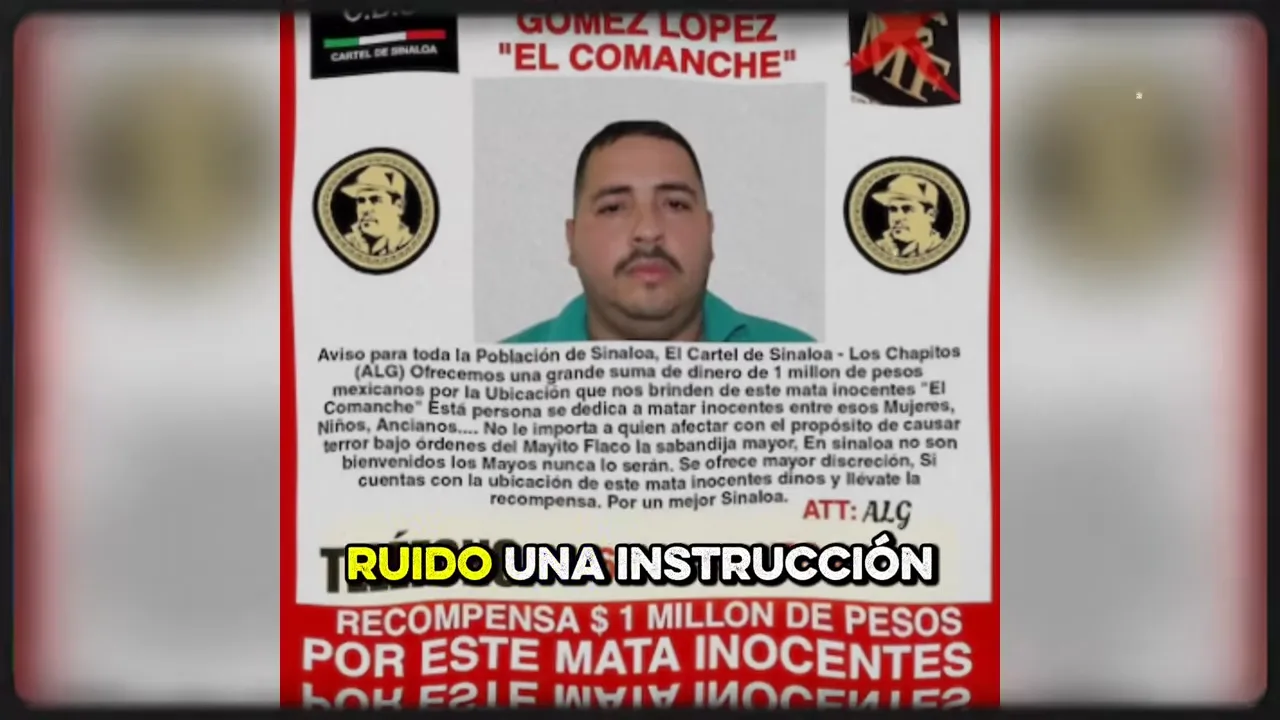

La detención de Isaías Valentín N., alias “El Comanche”, en Hermosillo expuso un esquema de infiltración en el que un Toyota Corolla gris era utilizado para simular operativos policiales y ejecutar desapariciones

En una operación silenciosa coordinada entre el Centro de Comando, Control, Cómputo, Comunicaciones y Contacto Ciudadano (C5) y fuerzas de seguridad estatales, fue detenido Isaías Valentín N., alias “El Comanche”, identificado como un operador de infiltración que durante meses habría suplantado a autoridades para ejecutar una serie de desapariciones en distintas zonas del país.

Su captura, realizada en Hermosillo tras el seguimiento de un Toyota Corolla gris con placas aparentemente legales, destapó un esquema meticulosamente diseñado que combinaba suplantación, inteligencia criminal y acceso privilegiado a información operativa.

El seguimiento comenzó cuando analistas del C5 detectaron la reiteración anómala de rutas, horarios y trayectos de un mismo vehículo.

Aunque a simple vista no levantaba sospechas, los patrones de circulación coincidían con momentos sensibles de operativos policiales.

“Era demasiado exacto para ser coincidencia”, comentó uno de los analistas durante la vigilancia inicial.

La decisión de no intervenir de inmediato resultó clave: cualquier alerta prematura habría permitido la fuga de un objetivo que, según las investigaciones, llevaba meses operando bajo una identidad falsa.

Cuando finalmente se ejecutó la interceptación, el procedimiento fue quirúrgico.

No hubo sirenas ni disparos.

Los agentes rodearon el vehículo mientras uno de ellos confirmaba un detalle decisivo: un gafete ligeramente desalineado sobre el tablero.

Ese pequeño error permitió confirmar la identidad del sospechoso.

Minutos después, la orden fue clara: “Descienda del vehículo”.

El detenido no mostró resistencia.

Incluso, según los agentes, mantuvo una actitud serena, casi desafiante.

En la inspección del automóvil se hallaron placas falsas, ropa táctica, radios clonados, una libreta con rutas detalladas y documentos vinculados a casos de desaparición.

Uno de los elementos más inquietantes fue la coincidencia de varias anotaciones con expedientes abiertos de personas desaparecidas en distintas regiones.

Entre los documentos, los peritos encontraron referencias a operativos simulados y códigos asociados a ubicaciones específicas.

Uno de los investigadores lo resumió con crudeza: “Aquí están las órdenes que el Estado jamás escribió”.

Las anotaciones no solo detallaban rutas y horarios, sino también instrucciones para evitar retenes y puntos de vigilancia, lo que evidenciaba un conocimiento interno del sistema de seguridad.

El caso tomó una dimensión aún más alarmante cuando se confirmó que el sospechoso no actuaba como un delincuente improvisado, sino como un operador con acceso a información institucional.

De acuerdo con las investigaciones, utilizaba credenciales falsas, frecuencias de radio clonadas y vehículos adaptados para simular operativos oficiales.

Su método consistía en generar confianza en las víctimas al presentarse como autoridad, para luego ejecutar desapariciones sin dejar rastro.

En una de las declaraciones más contundentes dentro de la sala de crisis, el secretario de Seguridad, Omar García Harfuch, advirtió sobre la naturaleza del caso: “No se trata de perseguir narcos, sino de interceptar a quienes saben parecer legales”.

La frase marcó el enfoque de la investigación, que pasó de un seguimiento criminal convencional a una revisión profunda de infiltración institucional.

El análisis financiero posterior reveló transferencias periódicas vinculadas a una entidad identificada como “Z Delta”, además de pagos provenientes de empresas fachada.

Cada 21 días, el sospechoso recibía depósitos que reforzaban la hipótesis de una red estructurada detrás de sus operaciones.

Paralelamente, el análisis de comunicaciones cifradas evidenció la existencia de contactos recurrentes con otros individuos que utilizaban códigos similares.

Uno de los hallazgos más perturbadores fue la coincidencia entre las rutas registradas en la libreta y casos reales de desapariciones ocurridas en los últimos años.

En varios expedientes, las víctimas habrían sido interceptadas por supuestos agentes, sin que existiera registro oficial de los operativos.

En la página 12 de la libreta, una anotación subrayada coincidía con un caso sin resolver que estremeció a las autoridades.

El testimonio de familiares reforzó la línea de investigación.

Paola, hermana de una de las víctimas, relató cómo un hombre que se identificó como funcionario acudió a su domicilio días antes de la desaparición.

“Me dijo que realizaba entrevistas para la fiscalía”, declaró.

Al ver la fotografía del detenido, no dudó: era la misma persona.

La investigación también reveló que el detenido conocía con precisión los turnos de patrullaje, los canales de comunicación y las frecuencias oficiales.

Este nivel de información solo podía explicarse por una filtración interna o por una red de colaboración dentro de instituciones de seguridad.

En paralelo, los peritos hallaron una instalación eléctrica modificada en el vehículo, junto con dispositivos GPS ocultos que transmitían coordenadas en tiempo real.

El análisis confirmó que no se trataba de un sistema de escape, sino de seguimiento y entrega de información operativa a terceros.

El caso adquirió un componente simbólico cuando se incorporó como evidencia un dibujo realizado por un niño testigo de uno de los hechos.

En él aparecía un automóvil gris, un hombre con chaleco y un tatuaje en el cuello.

Al observarlo, el propio Harfuch lo sostuvo frente al equipo de análisis y afirmó: “Esto no es una imagen, es un espejo”.

La detención de “El Comanche” no cerró la investigación.

Por el contrario, abrió una línea más amplia sobre posibles redes de infiltración en distintas entidades del país.

Las autoridades confirmaron coincidencias con al menos tres regiones donde se han registrado desapariciones bajo el mismo modus operandi.

Mientras el detenido permanece bajo custodia, los equipos de inteligencia continúan analizando la libreta azul, considerada ahora una pieza clave para entender la dimensión real de la red.

Cada página revela posibles vínculos, rutas alternativas y patrones que sugieren una operación sistemática y cuidadosamente estructurada.

El caso ha dejado una huella profunda en las instituciones de seguridad.

En palabras de un fiscal involucrado en la investigación, “no estamos frente a un delincuente común, sino ante un sistema paralelo que aprendió a disfrazarse de legalidad”.

La confianza ciudadana, mientras tanto, ha quedado marcada por una pregunta que resuena en comunidades enteras: qué ocurre cuando quien toca la puerta no viene a proteger, sino a vigilar.

News

Desperté en el infierno: la historia de un hombre marcado por la violencia, la cárcel y una venganza que cambió su vida

Carlos relata una noche en Cinco Huecos en Bogotá durante 2019 donde perdió la conciencia tras compartir con una mujer desconocida en un entorno de consumo y alta peligrosidad La madrugada del 31 de diciembre de 2019, Carlos…

La sombra de un secreto: el legado de María Elena Velasco, la India María, entre la fama, los rumores y una herencia en disputa

La vida de María Elena Velasco, creadora de La India María, quedó marcada por el éxito cinematográfico en México y por una existencia privada rodeada de hermetismo familiar La muerte de María Elena Velasco en mayo de 2015…

📰 Operativo coordinado en el norte de México deja 16 detenidos y un decomiso histórico de armas y droga en una persecución interestatal

Operativo coordinado en Nuevo León, Coahuila y Tamaulipas deja 16 integrantes de una célula criminal neutralizados o detenidos tras una persecución interestatal iniciada en la madrugada del 13 de abril de 2026 Una operación de alto impacto ejecutada en…

“Protocolo Canario”: la supuesta infiltración en la Marina mexicana que desató una operación encubierta contra el CJNG 🕵️♂️⚓

Una supuesta operación de contrainteligencia denominada “Protocolo Canario” habría permitido detectar una filtración interna en la Marina de México vinculada a movimientos del CJNG en el Pacífico Una historia que circula con fuerza en redes sociales y canales…

¿Qué hizo Jesús en Egipto? Un recorrido por los años desconocidos de su vida

El artículo explora la hipótesis de que Jesús pasó aproximadamente 18 años en Egipto, especialmente en Alejandría, donde pudo acceder a uno de los mayores centros de conocimiento del mundo antiguo Durante siglos, la vida de Jesús de…

🚨 Posible nueva ronda de negociaciones entre Estados Unidos e Irán con mediación regional y tensiones en el Golfo Pérsico

Se prepara una posible reunión internacional en Islamabad entre Estados Unidos, Irán y Pakistán para abordar el programa nuclear iraní y la reducción de tensiones en Oriente Medio En las últimas horas se ha difundido información sobre una…

End of content

No more pages to load